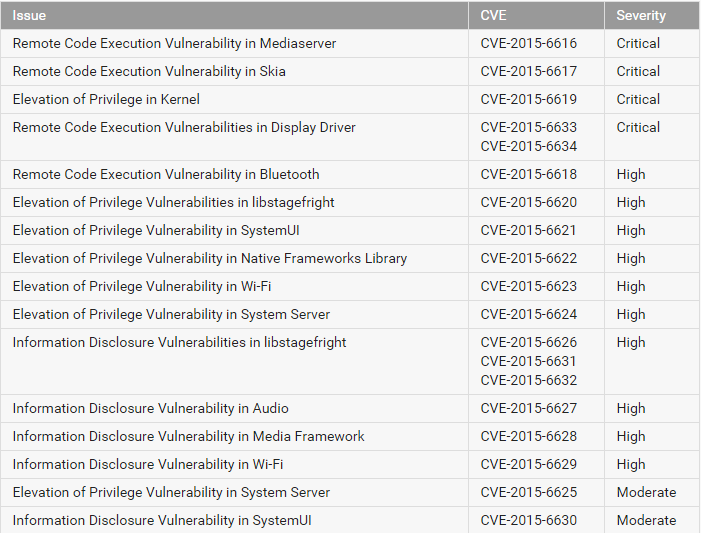

Google выпустила обновление безопасности для Android Nexus Security Bulletin — December 2015, которое закрывает 19 уязвимостей в ОС. Некоторые из них являются достаточно серьезными и позволяют атакующим удаленно исполнить код на устройстве с использованием специальным образом сформированных мультимедийных файлов, причем эти файлы могут быть доставлены пользователю через электронную почту, веб-браузер или MMS-сообщение.

Уязвимость CVE-2015-6616 в системном компоненте Mediaserver позволяет злоумышленникам удаленно исполнить код с повышенными привилегиями на устройстве через отправку MMS-сообщения (Remote Code Execution). Другая критическая LPE-уязвимость в ядре с идентификатором CVE-2015-6619 позволяет приложению получить максимальные права root в системе и полный доступ ко всем ресурсам устройства. Подобный тип уязвимостей используется для выполнения операции rooting.

Несколько уязвимостей было закрыто и в печально известной библиотеке libstagefright. Ранее Google закрывала RCE-уязвимости в этой библиотеке, которые приводили к удаленному исполнению кода с максимальными правами в системе. Уязвимости в компоненте Display Driver также относятся к разряду критических, поскольку позволяют атакующему удаленно исполнить код с использованием специального мультимедийного файла, доставляемого различными способами, включая, электронную почту, веб-браузер, MMS-сообщения.

Уязвимости с уровнем серьезности High относятся к типам Elevation of Privilege (EoP, LPE) и Information Disclosure. В первом случае злоумышленник использует узвимости в компоненте для получения повышенных привилегий в системе, а во втором для того, чтобы получить ненадлежащую ему информацию в обход настроек безопасности Android. Практически все уязвимости такого типа предоставляют атакующему доступ к дополнительным правам, например, Signature или SignatureOrSystem.

be secure.

ссылка на оригинал статьи http://habrahabr.ru/post/272601/

Добавить комментарий