К написанию этой статьи подтолкнул аналитический обзор «Российские госсайты: кризис доверия». В данном обзоре проведен мониторинг поддержки криптографических протоколов, обеспечивающих защищенную передачу данных между сайтом и его посетителями, на 85 сайтах российских органов власти и регуляторов федерального уровня.

Согласно полученным результатам, «94% этих сайтов не обеспечивают своим пользователям защищенный обмен данными по протоколу Hypertext Transfer Protocol Secure (HTTPS)». Только «на 6% рассмотренных сайтов используется криптографический протокол TLS актуальной на сегодня версии 1.2, тогда как остальные сайты используют устаревшие версии этого протокола, неправильно сконфигурированы, либо вовсе не поддерживают защищенный обмен данными».

Естественно встает вопрос: неужели все так плохо и есть ли возможность исправить ситуацию?

С апреля 1996 и до настоящего времени самым популярным HTTP-сервером в Интернете является Web-сервер Apache, который разрабатывается и поддерживается открытым сообществом разработчиков под эгидой Apache Software Foundation и включён во многие программные продукты, среди которых СУБД Oracle и IBM WebSphere.

Безопасность Web-порталов, создаваемых на базе Apache, достигается авторизацией доступа к порталам на базе сертификатов X509 и защитой (шифрованием) трафика между порталом и браузером (приложением) пользователя.

Авторизованный доступ и шифрование трафика обеспечивает подключаемый модуль modssl.

Поддержка российской криптографии (ГОСТ Р 34.10-2001/ГОСТ Р 34.10-2012, ГОСТ Р 34.11-94/ГОСТ Р 34.11-2012, ГОСТ 28147-89) в протоколах TLS базируется на рекомендациях Технического комитета по стандартизации «Криптографическая защита информации» (TK 26).

Сегодня имеется несколько реализаций модуля modssl, который обеспечивает поддержку HTTPS в соответствии с рекомендованными ТК-26 шифрсьют-ами (ciphersuite — набор криптографических параметров защищенного сетевого соединения) на основе ГОСТ 28147-89 для протокола безопасности транспортного уровня (TLS), например, lirmodssl:

—TLS_GOSTR341001_WITH_28147_CNT_IMIT;

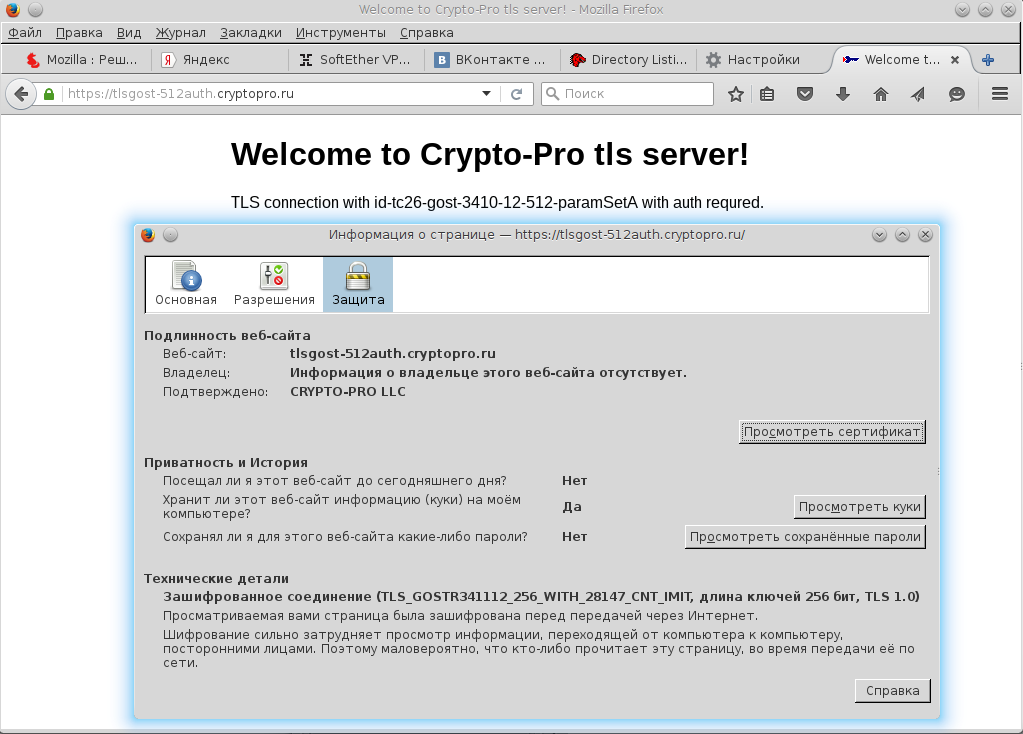

—TLS_GOSTR341112_256_WITH_28147_CNT_IMIT

Использование модуля modssl, поддерживающего рекомендованные ТК-26 шифрсьюты, позволяет обеспечить пользователям как анонимный, так и авторизованный доступ с использованием сертификатов ключей проверки электронной подписи по ГОСТ Р 34.10-2001и ГОСТ Р 34.10-2012, а шифрование трафика — по ГОСТ 28147-89.

Для доступа к защищенному порталу по протоколам TLS-1.0, TLS-1.1 и/или TLS-1.2 должны использоваться браузеры и/или приложения, поддерживающие шифрсьюты TLS_GOSTR341001_WITH_28147_CNT_IMIT и/или TLS_GOSTR341112_256_WITH_28147_CNT_IMIT:

— Браузер Firefox с поддержкой российской криптографии:

— Браузер Internet Explorer, при условии установки на рабочем месте любого MS CSP с поддержкой российской криптогграфии

:

— Браузер Seamonkey:

-Браузер Chromium:

— Браузер Firefox для Android:

Тестовые страницы для тестирования TLS-1.0, TLS-1.1 и/или TLS-1.2 для ГОСТ-овых шифрсьютов:

TLS_GOSTR341001_WITH_28147_CNT_IMIT/TLS_GOSTR341112_256_WITH_28147_CNT_IMIT доступны, в частности, здесь:

— Установка соединений по протоколу TLS в анонимном режиме;

— Установка соединений по протоколу TLS в авторизованном режиме:

В заключение можно сказать, что было бы желание и защиту российских порталов различного уровня на базе российской криптографии обеспечить можно и нужно.

ссылка на оригинал статьи https://geektimes.ru/post/274336/

Добавить комментарий