Для многих организаций беспокойство по поводу безопасности облачной инфраструктуры являются одной из основных причин, почему они не столь охотно внедряют облачные технологии. Насколько оправдано это беспокойство?

С каждым днем ИТ-подразделениям приходится сталкиваться со все большим числом угроз, заботиться о соблюдении многочисленных законодательных норм, обеспечивать защиту все больших объемов данных. А учитывая также то, что сотрудники компаний нередко по собственной инициативе начинают использовать облачные технологии, количество запросов в адрес ИТ-подразделений будет увеличиваться, равно как будет расти и число проектов, которые им предстоит поддерживать.

В то же время, нет сомнений, что облачные технологии несут с собой большие преимущества, например, они помогут вашей организации:

- быстрее выводить на рынок новые продукты и услуги

- снижать издержки на хранение данных и соответствующую инфраструктуру

- обеспечивать доступ к бизнес-приложениям и информации в любое время, из любой точки и с любого устройства

- быстрее обрабатывать, анализировать и использовать данные

Конечно же, облако помогает справляться с растущими объемами данных, генерируемых в современном взаимосвязанном и высоко-конкурентном цифровом мире. Но что, если ВАШИ закрытые данные окажутся в публичном облаке, которое вами НЕ КОНТРОЛИРУЕТСЯ?

Хорошая новость заключается в том, что вам не придется отказываться от новых или уже реализуемых облачных инициатив, все, что для этого нужно – это убедиться, что у вашей команды имеется план действий, который поможет устранить поводы для беспокойства относительно безопасности облачных инфраструктур и ответить на следующие вопросы:

1. Как показать, что мы контролируем данные в облаке и соблюдаем регуляторные требования?

Для обеспечения нормативно-правового соответствия организациям необходимо централизованно, комплексно и эффективно отслеживать любые действия с регламентируемыми данными – даже если эти данные размещаются в облачных окружениях. В частности, это требует наличия платформы для управления аутентификацией, которая позволила бы вашей компании централизованно устанавливать политики и контролировать их соблюдение как внутри собственной инфраструктуры, так и в отношении облачных приложений и сервисов.

Кроме того, организации должны располагать централизованным и эффективным инструментом для управления шифрованием и ключами шифрования в масштабах всей компании. Это позволяет оптимизировать процессы управления доступом к вашей критически важной информации, где бы она ни находилась, а также упростить процессы соответствующего аудита.

2. Каким образом можно нивелировать риски, связанные с хранением конфиденциальных данных в облаке и с независимостью этих данных?

Мы рекомендуем обсудить этот конкретный вопрос с вашим юридическим отделом. Важно понимать, что во многих странах и регионах могут действовать свои специфичные регуляторные требования, регламентирующие, где может и где не может размещаться «чувствительная» информация. Например, перед тем, как федеральный правительственный орган в США сможет перенести чувствительную информацию в облако, он должен обеспечить гарантии того, что поставщик облачных сервисов не будет хранить или управлять этими данными за пределами страны.

Аналогичным образом в ряде европейских стран поставщики услуг здравоохранения не смогут воспользоваться сервисами поставщика облачных услуг для хранения данных о пациентах, если все оборудование этого поставщика не находится исключительно на территории этой конкретной страны. В России также существует требование хранения конфиденциальной информации пользователей на серверах, размещенных внутри страны.

3. Как не допустить того, чтобы у администраторов облачной инфраструктуры и других ее пользователей появился доступ к нашим чувствительным данным?

У вашей организации должен быть способ защитить себя от угроз, исходящих изнутри компаний, и минимизировать риски, связанные со злым умыслом администраторов. Именно на вас лежит ответственность в том, чтобы убедиться, что даже при работе с многопользовательскими публичными облачными окружениями ваша команда располагает достаточными инструментами и правами для защиты чувствительных данных, чтобы не допустить злоупотреблений со стороны администраторов поставщиков облачных услуг.

То же самое относится и к случаям, когда облачные сервисы используются для размещения инфраструктуры SaaS приложений. Кроме того, вам следует обеспечить разделение обязанностей, чтобы важные административные задачи, такие как внесение изменений в политики или экспорт ключей, выполнялись различными администраторами.

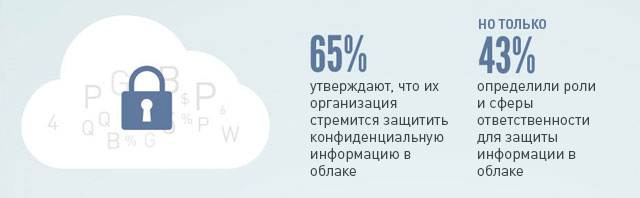

По данным нашего опроса ИТ-специалистов в ряде ведущих мировых компаний по вопросам безопасности данных, размещенных в облаке:

4. Как проконтролировать, к каким данным обеспечивается доступ в случае судебного запроса?

В этом случае очень важно знать, что именно происходит, и понимать, к каким данным обеспечивается доступ. Если судебный запрос адресован поставщику облачных услуг, и ваши ключи шифрования контролируются не вами, то поставщик услуг будет вынужден передать ключи шифрования инициатору запроса, будь то правительственный орган или какая-либо иная структура. Более того, запрос может быть организован таким образом, что поставщик услуг даже не сможет поставить вас в известность.

Если вы контролируете процесс шифрования в облаке и владеете соответствующими ключами шифрования, вас или вашу компанию так или иначе могут вынудить передать ключи инициатору запроса, но во всяком случае вы будете знать об этом, и у вас будет возможность соответствующим образом отреагировать.

5. Как гарантировать, что при необходимости ваши данные будут надежно удалены из облака?

В случае, когда вы отказываетесь от услуг одного поставщика и хотите перейти к другому, или если вы просто хотите удалить свои данные из облака, вы должны четко понимать, каковы процедуры поставщика в отношении удаления данных. Некоторые поставщики облачных сервисов могут хранить данные своих заказчиков до тех пор, пока не будут оплачены все выставленные счета при расторжении договора.

Кроме того, необходимо проконтролировать надлежащее удаление экземпляров и образов виртуальных машин, которые могут содержать чувствительную информацию. Постарайтесь предусмотреть четкий план ухода от поставщика, который позволил бы вам быть уверенными в том, что никакие ваши данные не остались в облаке.

6. Каким образом обеспечить централизацию безопасности данных в различных окружениях?

Если ваша организация осуществляет внедрение обособленных проектов для выполнения различных регуляторных требований, обеспечения требований к защите данных в отдельных бизнес-подразделениях или для устранения нарушений в системе безопасности, то вы не одиноки.

В этом случае важно реализовать централизованный, унифицированный подход к обеспечению безопасности данных в облачном и локальном окружениях. Это позволит не только укрепить уровень безопасности вашей организации, но и поможет снизить издержки и повысить гибкость бизнеса.

Существуют ли ответы на эти вопросы в вашей организации, и что вы считаете основным сдерживающим фактором, который препятствует вашей организации в переходе к облаку? Поделитесь своими соображениями в комментариях.

ссылка на оригинал статьи https://habrahabr.ru/post/314878/

Добавить комментарий