По словам исследователя, проблема заключается в некорректной реализации достаточно защищенного протокола связи между брелком и бортовым компьютером Model X. Прежде всего, прошивку ключа можно обновлять по Bluetooth, причем валидность кода никак не проверяется. Правда, и сам режим обновления прошивки — нестандартный, и для его активации Вютерсу как раз и понадобился подменный бортовой модуль Tesla.

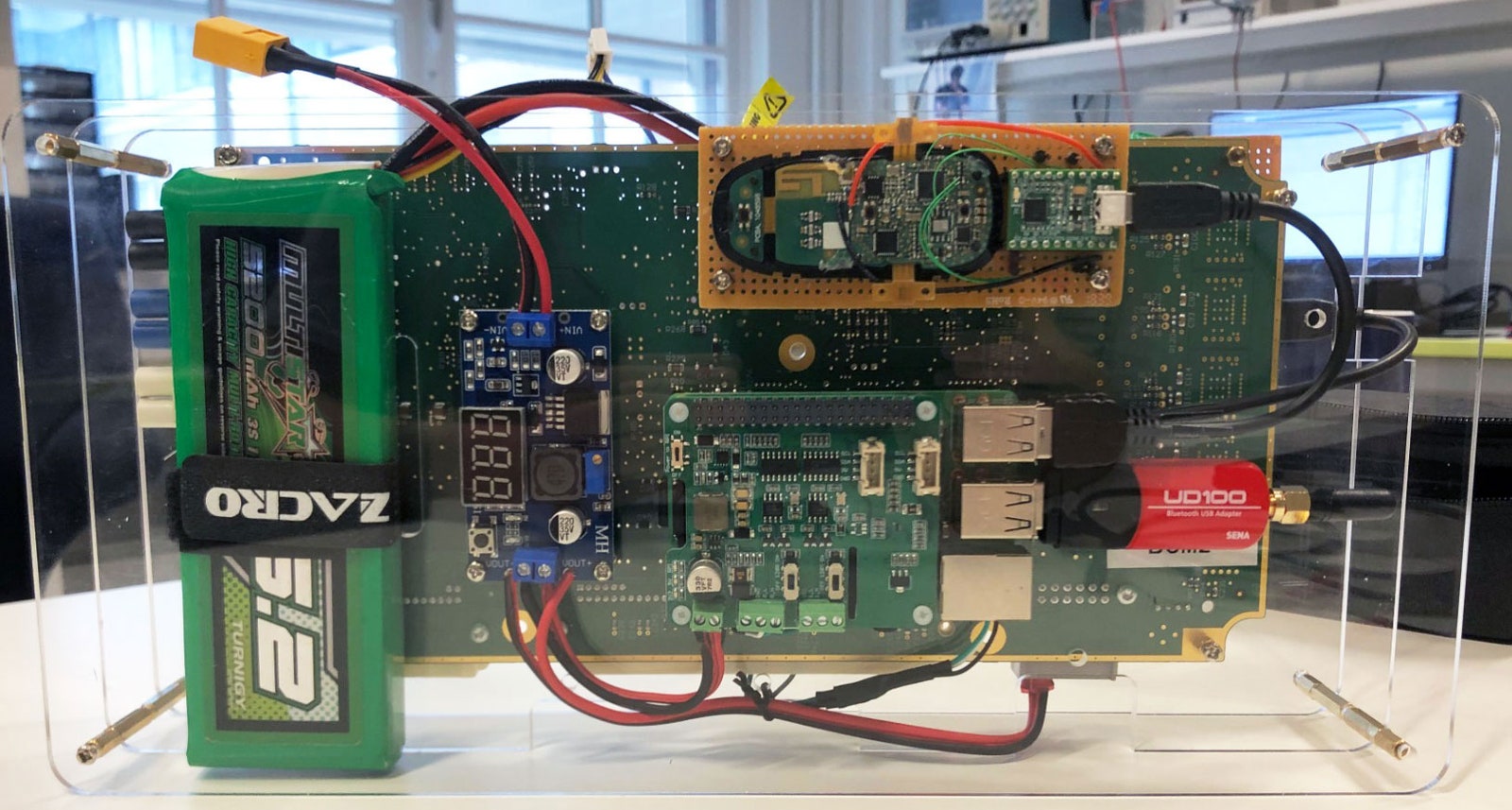

Обычно модуль Bluetooth активируется в ключе Tesla только после смены батарейки. Вютерс обнаружил, что беспроводную связь также можно включить из автомобиля — за это отвечает устройство Body Control Module. Такое удалось найти на eBay: там они продаются по 50–100 долларов. Следующая ошибка реализации — протокол связи, в котором подлинность сигнала от Body Control Module удостоверяется кодом на основе пяти последних цифр VIN-номера. А вот его можно просто подсмотреть: он, как у почти всех автомобилей, виден под лобовым стеклом.

Следующий этап: после подключения к брелку нужно переписать его прошивку. Она, в свою очередь, позволяет вытащить секретный ключ из аппаратного хранилища. Этот ключ позволяет атакующему открыть автомобиль. Но и только. Завести машину и уехать не получится. Для этого нужно, уже находясь в автомобиле, подключиться к CAN-шине и заставить встроенный Body Control Module прописать брелок злоумышленника как доверенный.

В итоге получилась очень красивая и достаточно сложная атака, драматическая версия которой показана в видеоролике выше. Вютерс отмечает, что уязвимости ключей от Tesla мало чем отличаются от таковых в машинах других производителей, просто электрокары Илона Маска интереснее взламывать.

Описанный сценарий крайне далек от ночного кошмара для производителя постоянно подключенного к сети автомобиля — полной компрометации систем безопасности в удаленном режиме. Здесь и за владельцем последить придется, и в машине поковыряться перед угоном. Зато та самая компьютеризация Tesla, и конкретно возможность обновления прошивки ключа по воздуху, пошла на пользу при исправлении багов. В похожей ситуации другому владельцу пришлось бы добираться до сервиса, чтобы перепрошить брелок. Здесь же уязвимость закрылась просто: обновление прилетело по воздуху в автомобиль, а от него уже автоматически были прошиты брелки.

Что еще произошло:

В среду произошел серьезный сбой в облачной инфраструктуре Amazon Web Services. В течение нескольких часов был недоступен кластер US-EAST-1, что привело к многочисленным перебоям в работе сетевых сервисов, включая IoT-устройства, такие как пылесосы Roomba и умные звонки Amazon Ring. В подробном описании инцидента раскрывается причина: были случайно превышены ограничения ОС по количеству потоков выполнения. Перезагружать пострадавшие серверы пришлось вручную.

Критическая уязвимость (новость, бюллетень) в ряде корпоративных продуктов VMware пока не пропатчили, но поделились временным решением, которое не даст злоумышленнику выполнять команды удаленно.

Еще одну критическую уязвимость в системе менеджмента мобильных устройств MobileIron активно эксплуатируют злоумышленники.

ссылка на оригинал статьи https://habr.com/ru/company/kaspersky/blog/530644/

Добавить комментарий