Приветствую всех читателей. Это первая статья из цикла Континент Getting Started, посвященных продукту компании «Код Безопасности» Континент 4.

Код Безопасности – отечественная компания, занимающаяся разработкой программных и аппаратных средств защиты информации. Центральный офис находится в Москве. Имеются офисы в Санкт-Петербурге и Пензе.

«Код безопасности» ранее входил в ГК «Информзащита» как отдел разработки. В 2008 году «Код Безопасности» стал самостоятельной компанией. Из продуктов, на тот момент уже были разработаны первые версии Secret Net Studio (защита АРМ от НСД), ПАК «Соболь» (средство доверенной загрузки) и АПКШ «Континент» (защита периметра сети). Основная задача состояла в дальнейшем развитии собственной линейки программно-аппаратных средств защиты.

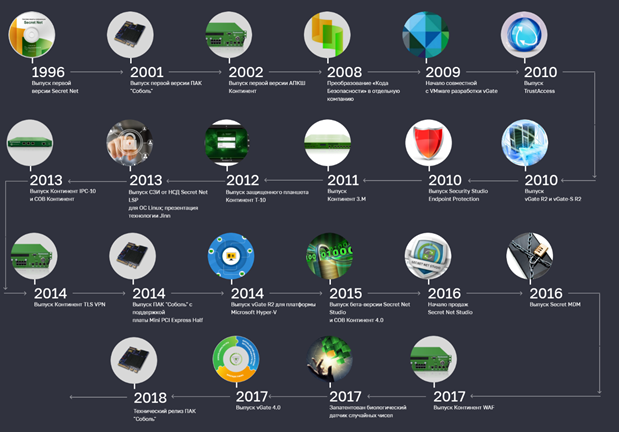

История развития компании представлена на рисунке ниже:

На сегодняшний день Код безопасности является одним из лидеров отечественного ИТ рынка. У компании есть решения для защиты сетевой безопасности (защита веб-приложений, система обнаружения вторжений, создание VPN-сетей, UTM), защиты виртуальных сред, защиты конечных станций, защита мобильных устройств и защита электронного документооборота.

Продукция Кода безопасности сертифицирована по требования ФСТЭК России, ФСБ России и МО РФ, что позволяет компании применять их для защиты как информации конфиденциального характера, так и государственной тайны.

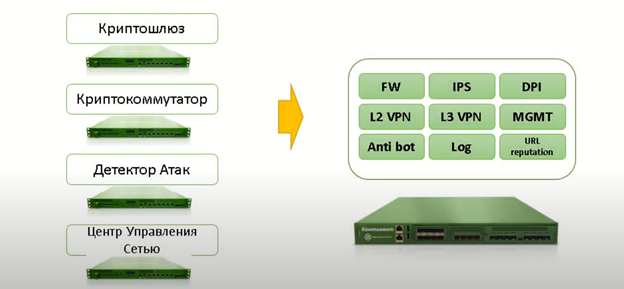

В настоящее время идет активное развитие продукта под названием Континент 4. Континент 4 – универсальное устройства корпоративного уровня для всесторонней защиты сети (UTM) с поддержкой алгоритмов шифрования ГОСТ. UTM — продукт по формату «все включено», объединяющий в себе межсетевой экран, систему обнаружения и предотвращения вторжений, антивирус и т.д.

Континент 4 реализует следующие основные функции:

-

межсетевое экранирование;

-

обнаружение и предотвращение вторжений в информационную систему;

-

обеспечение доступа пользователей к ресурсам VPN

-

поддержка сетевых возможностей, таких как коммутация и маршрутизация пакетов, преобразование сетевых адресов, организация VLAN и др.;

-

автоматическая регистрация событий, связанных с функционированием комплекса, в том числе событий НСД;

-

централизованное и локальное управление компонентами комплекса.

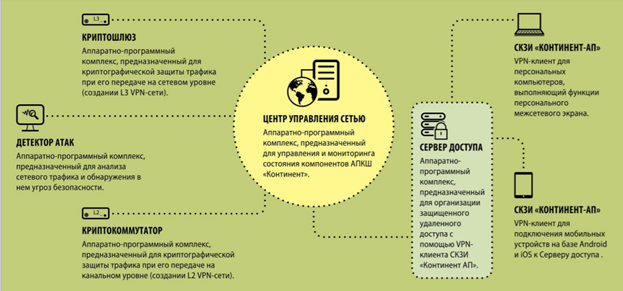

Если в прошлых версиях Континент механизмы безопасности были представлены на отдельных устройствах (Криптошлюз, криптокоммутатор, детектор атак и тд), то в 4 версии все эти механизмы содержатся в едином узле безопасности.

Для обеспечения отказоустойчивости устройство поддерживает кластеризацию в режиме Active/Passive.

Варианты внедрения

Континент 4 представляется в трех вариантах исполнения:

1.UTM – позволяет одновременное функционирование на УБ модулей:

-

ЦУС;

-

межсетевой экран;

-

приоритизация трафика;

-

L2VPN;

-

L3VPN;

-

детектор атак;

-

сервер доступа;

-

модуль идентификации пользователей;

-

модуль поведенческого анализа.

2.Высокопроизводительный МЭ – позволяет одновременное функционирование на УБ модулей:

-

межсетевой экран;

-

приоритизация трафика.

3.Детектор атак – позволяет функционирование узла безопасности только как система обнаружения/предотвращения вторжений.

Комплекс Континент 4 включает в себя Менеджер конфигурации (программа управления ЦУС) и узел безопасности (УБ). В рамках нашего цикла мы рассмотрим функционал UTM решения.

Функционал Континент 4

Компоненты защиты:

-

Центр управления сетью (ЦУС) – предназначен для управления комплексом. ЦУС можно вынести как на отдельное устройство, так и использовать в составе с другими компонентами.

-

Межсетевой экран – осуществляет фильтрацию трафика, в соответствии с заданными правилами. Функционирует на 3, 4 и 7 уровнях модели OSI.

-

L2VPN – обеспечивает защищенную передачу ethernet кадров.

-

L3VPN – обеспечивает защищенную передачу данных по каналам общего пользования между локальными сетями.

-

Детектор атак – обнаружение и предотвращение вторжений сигнатурным методом.

-

Сервер доступа – обеспечивает подключение удаленных пользователей к защищаемой сети.

-

Идентификация пользователей – обеспечивает идентификацию встроенных пользователей и пользователей из Active Directory.

-

Модуль поведенческого анализа – предназначен для обнаружения атак, основанных на сканировании или направленных на достижение отказа в обслуживании сетевых ресурсов.

Лицензирование

В базовую лицензию при покупке UTM-устройства входят:

-

система обнаружения и предотвращения вторжений,

-

расширенный контроль приложений,

-

защита от вредоносных веб-сайтов,

-

ЦУС,

-

L3VPN,

-

Межсетевой экран,

-

Сервер доступа на 2 подключения,

-

Лицензии на обновление сигнатур СОВ, базы приложений и базы вредоносных сайтов предоставляются на 1 год.

Модельный ряд

Континент 4 поставляется в следующих вариантах исполнения:

Начальный уровень — Представляется моделями IPC-10 и IPC-50. Шлюзы данного уровня подойдут для малого бизнеса и филиалов.

Корпоративный уровень — Представляется моделями IPC-500, IPC-500F, IPC-600, IPC-800F. Шлюзы этого уровня подходят для предприятий среднего бизнеса.

Уровень ЦОД и крупных сетей — Модели данного уровня: IPC-1000F, IPC-1000NF2, IPC3000F, IPC-3000NF2. Подходят для защиты сетей крупных предприятий, учебных заведений, министерств, ЦОД. Модели с индексом NF2 могут выступать не только как UTM устройство, но и как высокопроизводительный межсетевой экран.

Производительность устройств варьируется от 100 Мбит/с до 80 Гбит/сек.

Сертификация

В настоящий момент Континент 4 находится на стадии получения сертификатов ФСТЭК России и ФСБ России. Планируется летом 2021 года получить сертификаты по требованиям РД ФСТЭК и в конце 2022 года по требованиям РД ФСБ.

Тестовый стенд

Континент 4 возможен только в аппаратном варианте исполнения. Но на официальном сайте Кода безопасности есть тестовый стенд с виртуальными машинами комплекса. Мы рассмотрим функционал версии 4.1. Необходимое ПО, лицензии, и образы вы можете запросить у вендора или скачать с официального сайта в Центре загрузок. Проводить тестирование комплекса мы будем в виртуальной среде ESXI. При необходимости можно это сделать в VMware Workstation. Ниже мы подробно покажем предварительную настройку Workstation.

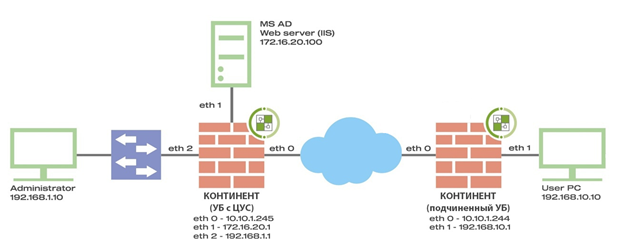

Макет тестового стенда будет содержать следующие ВМ Континент:

1.Континент 4.1 (УБ с ЦУС) – CPU – 4, RAM – 10 Gb, HDD – 100 Gb. Шлюз в центральном офисе. 2.Континент 4.1. (подчиненный УБ) – CPU – 4, RAM – 10 Gb, HDD – 100 Gb. Шлюз в филиале.

Настройка Workstation

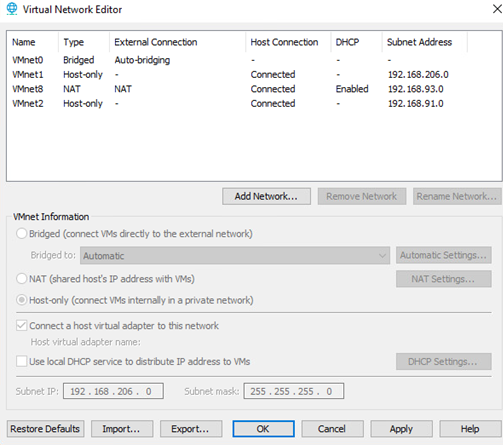

Предварительно необходимо будет настроить VMware. При установке VMware Workstation создается 2 сетевых адаптера: VMnet1 и VMnet8. На УБ с ЦУС используется 3 сетки. Настроим новое сетевое подключение VMnet2. Таким же образом потребуется создать сетевые подключения для подчиненного узла.

Заключение

Одним из ключевых факторов развития является то, что Континент 4 это первое UTM решение на отечественном рынке, поддерживающие шифрование по ГОСТ. Также компания получила патент на высокопроизводительный межсетевой экран за разработку уникальной технологии обработки сетевых пакетов, что существенно увеличивает пропускную способность межсетевого экрана.

По требованиям к законодательству, стоит сказать, что в настоящий момент актуальной и сертифицированной версией является АПКШ «Континент 3.9». Комплекс имеет ряд сертификатов ФСТЭК по требованиям к Межсетевым экранам (3-й класс защиты типа «А»), к Система обнаружения вторжений (3-й класс защиты типа «А») и 3-й уровень доверия и сертификаты ФСБ по требованиям к Межсетевым экранам (4-й класс), СКЗИ (КС2/КС3) .

В дальнейших статьях мы рассмотрим следующие возможности комплекса:

-

Межсетевое экранирование

-

Работа с веб фильтрами

-

Ssl-инспекцию

-

Систему обнаружения и предотвращения вторжений

-

VPN возможности

Подробную информацию о продукте можно найти на странице Код Безопасности.

P.S. Если у вас уже есть устройства Континент, вы можете обратиться к нам за профессиональной технической поддержкой, в то числе оставить заявку на бесплатный тикет.

Автор — Дмитрий Лебедев, инженер TS Solution

ссылка на оригинал статьи https://habr.com/ru/company/tssolution/blog/555244/

Добавить комментарий