За первые сутки произошло всякое интересное, спасители котика перебрали кучу вариантов, за что бы им зацепиться. Под катом мы собрали всё самое интересное, что успело произойти с запуска трансляции.

▍ Котоспасы по нику одного из хакеров нашли его пост с просьбой помочь справиться с ошибкой TrueCrypt и дамп памяти компьютера этого хакера. Вытащили из дампа ключ, с помощью которого они расшифровали контейнер с софтом.

Volatility Foundation Volatility Framework 2.6 Container: ??\C:\Users\m0x143y\Documents\encrypted.tc Hidden Volume: No Removable: No Read Only: No Disk Length: 66846720 (bytes) Host Length: 67108864 (bytes) Encryption Algorithm: AES Mode: XTS Master Key 0xfffffa801b57f1a8 84 2c 3d a3 24 7d 9a 37 d6 53 7e ac 1f 3c 2c 7f .,=.$}.7.S~..<,. 0xfffffa801b57f1b8 de 61 85 de 81 a9 84 2a 4d 3c d9 57 df 81 c7 29 .a.....M<.W...) 0xfffffa801b57f1c8 8f 56 fc e1 80 4e cf 2a ce 44 5b 9f a6 10 6f 98 .V...N..D[...o. 0xfffffa801b57f1d8 15 e2 50 1f 49 38 f0 a9 62 a7 96 4a db d3 53 9f ..P.I8..b..J..S. Dumped 64 bytes to .\0xfffffa801b57f1a8_master.key▍ Были найдены адреса github-пользователей, и github-генератор мнемонических фраз для четырёх Monero-кошельков (возможно), пустых, а также один Ethereum-кошелек. Нашли и историю транзакций через некие Ethereum-кошельки, но крипта гонялась два года назад.

▍ Из кода Arduino вытащили ноты мелодии и попробовали отправить её на проигрывание, но ничего не произошло.

["E", "D", "C#", "C", "E", "E", "E", "E", "E", "D#", "E", "E", "D", "C#", "C", "E", "E", "B", "E", "E", "A#", "E", "E", "A", "E", "G#", "E", "G", "E", "F#", "E", "E", "F", "B", "E", "F", "C", "E", "F", "C#", "E", "F", "C", "E", "F", "B", "B", "E", "F", "B", "E", "F", "C", "E", "F", "C#", "E", "F", "C", "E", "F", "B", "E", "F", "B", "E", "F", "C", "E", "F", "G", "F#", "E", "G", "F#", "E", "G", "F#", "G", "F#", "E", "G", "F#", "E", "G", "F#", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "D#", "A", "E", "E", "E", "E", "E", "E", "E", "E", "G", "A", "A#", "A", "G", "A"]Сначала решили, что это из Doom, а потом кто-то нашёл в коде упоминание metalica-master of puppets.mp3. Народ даже попробовал прогнать мелодию через логический анализатор в поисках двоичной последовательности. Не нашли.

▍ Ещё общественность пришла к выводу, что на ноутбуке если следы хакерской активности и связь с неким проектом SOKOL.

▍ Выяснили, что к Arduino подключена флешка на 59 Гб:

▍ Нашли на Arduino в usb.pcap зашифрованный файл secret.7z. Из него вытащили вот это:

ssss-09-be6c314465393225739da1e65200657df7d4a15e66e606c9619ef51a88d5b4015353ac2f089f3dfcd3f86757e89Решили, что сам файл битый: «Судя по 7z данные на 158 байт, а сжато на 160». Пришли к выводу, что на ноутбуке лежат приватный и публичный ключ от разных SSH.

▍ Участники обнаружили вот такую ссылку на первую главу киберпанковской повести: https://textbin.net/hzbmlkhzjg

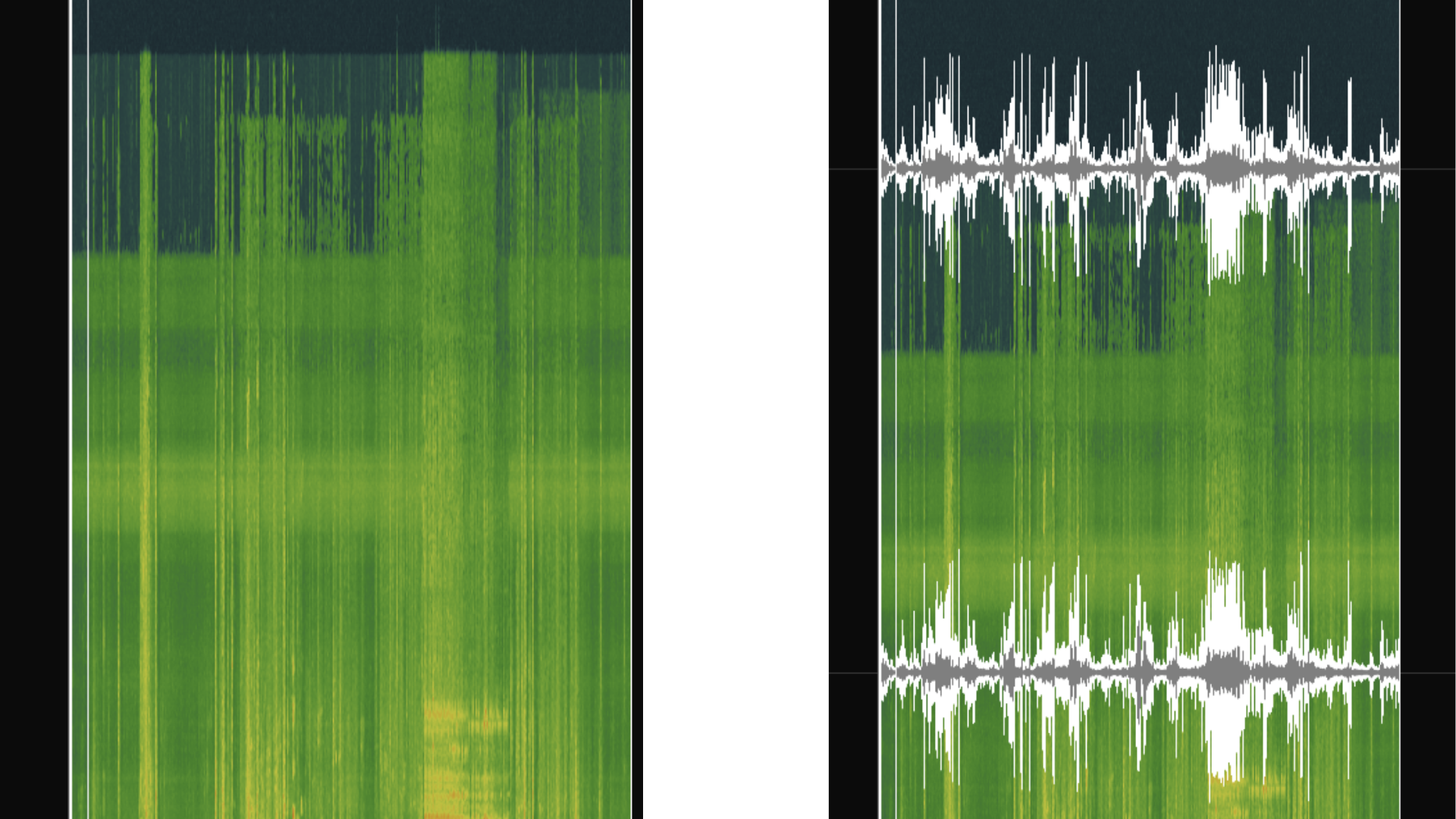

▍ Услышав по трансляции какой-то шум, попытались проанализировать даже его:

Наверное, это Оксана — будущая убийца котиков роялями — мстительно хихикала за камерами после того, как сегодня перерезала первый из тросов, удерживающих рояль над ноутбуком…

Напоследок, немного статистики:

В канале Discord, посвящённом операции по спасению, сейчас в сети находится около 100 человек, а всего на канале зарегистрировано больше 2900 участников. За первые сутки сайт посетили больше 3600 человек, а на рояле сыграли 2387 раз. Трансляцию посмотрели больше 1000 раз, до 70 человек одновременно.

На этом статистика первых суток закончилась, будем держать вас в курсе событий.

ссылка на оригинал статьи https://habr.com/ru/company/ruvds/blog/559148/

Добавить комментарий