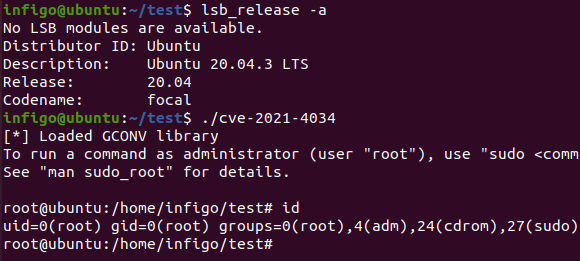

Технические детали уязвимости приводятся в отчете компании Qualys, а пример эксплуатации уязвимости на скриншоте выше взят из этой публикации. Для распространенных дистрибутивов (как минимум Ubuntu, Debian, Fedora, CentOS) патч был выпущен до публикации информации об уязвимости. Назвали уязвимость по мотивам имени компонента: PwnKit.

Интересным поворотом данной истории является вот эта публикация еще от 2013 года: ее автор описывает ошибку, которую допустили в pkexec, и приводит код pkexec в качестве примера, короче — раскрывает уязвимость. Но это сообщение до разработчиков PolKit так и не добралось.

На прошлой неделе был также опубликован разбор уязвимости CVE-2022-21882 в Microsoft Windows, которая тоже позволяет повысить привилегии в системе. Закрыта проблема была чуть раньше, в составе январского набора патчей Microsoft. Примечательно, что похожую проблему в Win32k уже закрывали в феврале прошлого года. Новый эксплойт по сути является вариантом обхода прошлогоднего патча.

Что еще произошло:

Произошла свежая infosec-драма: представляющийся «исследователем» некий Джонатан Скотт обвинил официальное приложение для участников зимней Олимпиады в перехвате телефонных переговоров. В серии твитов для неспециалиста складывается правдоподобная картинка: вот анализ приложения, вот красные стрелочки, обозначающие подозрительные компоненты. А по факту — множество специалистов указали на полное отсутствие каких-либо подтверждений наличия такой функциональности. Вопросы к защите данных внутри приложения есть, но не настолько серьезные.

С 25 января наблюдается атака на сетевые хранилища данных QNAP, предположительно с использованием уязвимости нулевого дня. Успешный взлом NAS заканчивается шифрованием всех данных и требованием выкупа в размере примерно 1100 долларов.

Очень странный баг в сервисе Google Drive привел к блокировке множества пользовательских файлов по причине «нарушения авторских прав». Среди заблокированных файлов были и те, что содержали всего одну цифру.

ссылка на оригинал статьи https://habr.com/ru/company/kaspersky/blog/648871/

Добавить комментарий