Кибератакам подвержена компания из любой сферы экономики. Попытки злоумышленников закрепиться внутри инфраструктуры оставляют следы — сетевые артефакты. Обнаружить их и снизить вероятность атаки позволяют системы анализа трафика (NTA-решения). Главное — правильно их использовать.

В этом посте мы пошагово покажем:

-

как искать Tor-трафик, аномалии в LDAP и следы сканирований;

-

выявлять нестандартное шифрование;

-

обнаруживать SSH-туннели;

-

определять туннели SOCKS5 и HTTP, вложенные протоколы, использование Meterpreter и удаленное выполнение команд (через WMI, удаленное создание сервисов или задач);

-

анализировать протоколы приложений и многое другое.

Под катом — видео, которое будет полезно специалистам по ИБ (в частности, сотрудникам SOC), пользователям PT Network Attack Discovery (PT NAD), сотрудникам CSIRT, а также всем, кто интересуется информационной безопасностью и threat hunting.

Из него вы узнаете, как искать и детектировать угрозы в корпоративной сети, какие механизмы для этого предусмотрены в PT Network Attack Discovery и как с ними правильно работать. Рассказывает и показывает Алексей Леднев, руководитель отдела экспертных сервисов и развития SOC.

*Видео с таймкодами также можно посмотреть на YouTube.

Остались вопросы? Присоединяйтесь к чату PT NAD в Telegram и задавайте их там!

Коротко о PT NAD

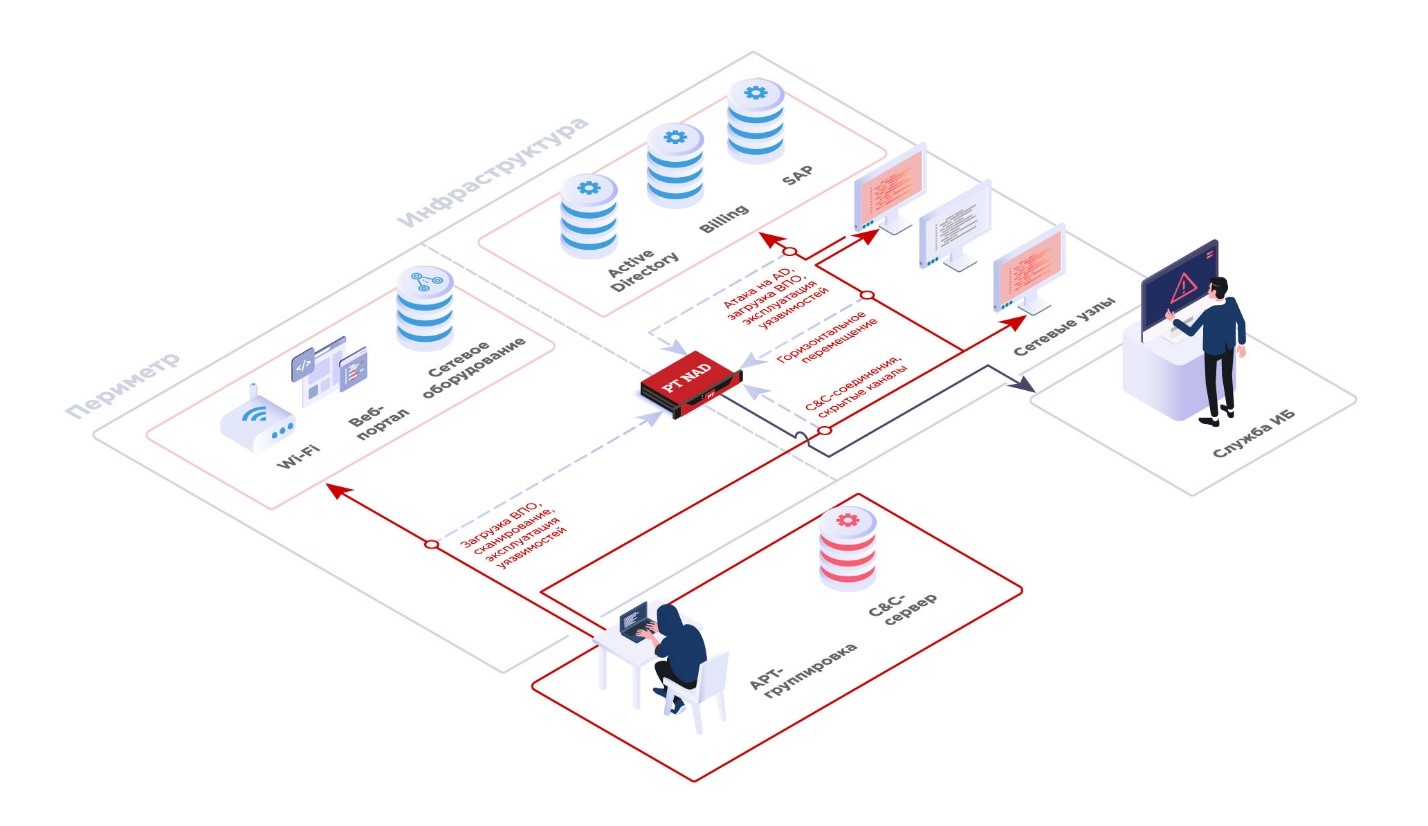

PT Network Attack Discovery — система глубокого анализа сетевого трафика (NTA) для выявления атак на периметре и внутри сети.

PT NAD:

· анализирует трафик

видит все, что происходит в трафике в режиме реального времени

· выявляет атаки и обнаруживает активность злоумышленников даже в зашифрованном трафике

правила и репутационные списки пополняются два раза в неделю

· помогает в расследованиях

хранит сырой трафик и 1200 параметров сессий

PT NAD захватывает и разбирает сетевой трафик на периметре и в инфраструктуре. Главное отличие решений класса NTA от других средств защиты, анализирующих сетевой трафик, в том, что они используют специальные технологии для обнаружения угроз внутри сети. PT NAD выявляет активность злоумышленников согласно матрице MITRE ATT&CK и на самых ранних этапах проникновения в сеть, и во время попыток закрепиться и развить атаку внутри инфраструктуры. Узнать больше о системе защиты компании от продвинутых угроз и целенаправленных атак.

9 июня в 14:00 (Мск) приглашаем на вебинар «PT Network Attack Discovery 10.3. Новые техники обнаружения хакеров».

В связи с уходом иностранных вендоров с российского рынка многие компании ищут ответ на вопрос: как защитить бизнес от кибератак?

На вебинаре эксперты Positive Technologies расскажут:

· как с помощью PT NAD узнать, как злоумышленники проникают в IT-инфраструктуру и перемещаются между узлами;

· какие несигнатурные методы обнаружения угроз появились в новой версии;

· каким образом можно выявить медленное сканирование сетевой инфраструктуры и использование NTLM relay.

? Для участия в онлайн-мероприятии необходимо зарегистрироваться.

ссылка на оригинал статьи https://habr.com/ru/company/pt/blog/670252/

Добавить комментарий