В прошлом году мы писали гайд по подготовке к прохождению проверок защиты персональных данных со стороны разных регуляторов. В одном из комментариев один из хабравчан (Vadiara50 это про тебя) заинтересовался тем, как происходят реальные проверки. Я обратил внимание на этот комментарий и решил рассказать о своем опыте прохождения проверки ФСТЭК в одном из госорганов. Поделюсь нюансами и тем, на какие моменты нужно обращать внимание, если регулятор заинтересуется вашей компанией.

В чем заключалась моя ФСТЭК-проверка

До того, как устроиться специалистом по защите персональных данных в «Бастион» я работал в отделе по защите ПДн в структуре министерства одного из регионов. На тот момент ФСТЭК проверяла целый субъект РФ, и под список проверяемых организаций попали многие — по линиям персональных данных (ПДн) и государственной тайны (ГТ). Мое подразделение оказывало госуслуги в области Гостехнадзора — это похоже на работу ГИБДД, только в сельском хозяйстве: регистрация самоходных машин, прием экзаменов и выдача прав на управление.

К госорганам, требований даже больше, чем к коммерческим компаниям, что, конечно, пугало. В частности, проблема в том, что у госорганов есть государственная информационная система (ГИС), в которой надо обязательно согласовывать модель угроз со ФСТЭК.

Проверка была плановая. Для нее выделили куратора по региону, а компаниям дали чуть больше года на подготовку. Непрохождение проверки в нашем случае грозило административной ответственностью.

К нам едет ревизор! Что нужно сделать в первую очередь?

Во-первых: не паниковать. Люди зачастую волнуются и боятся больше, чем стоит — отсюда ошибки. А в госорганах «любят» пугать, поэтому многие наши сотрудники боялись. Я — нет, но не потому, что супер-герой, а потому что подготовился.

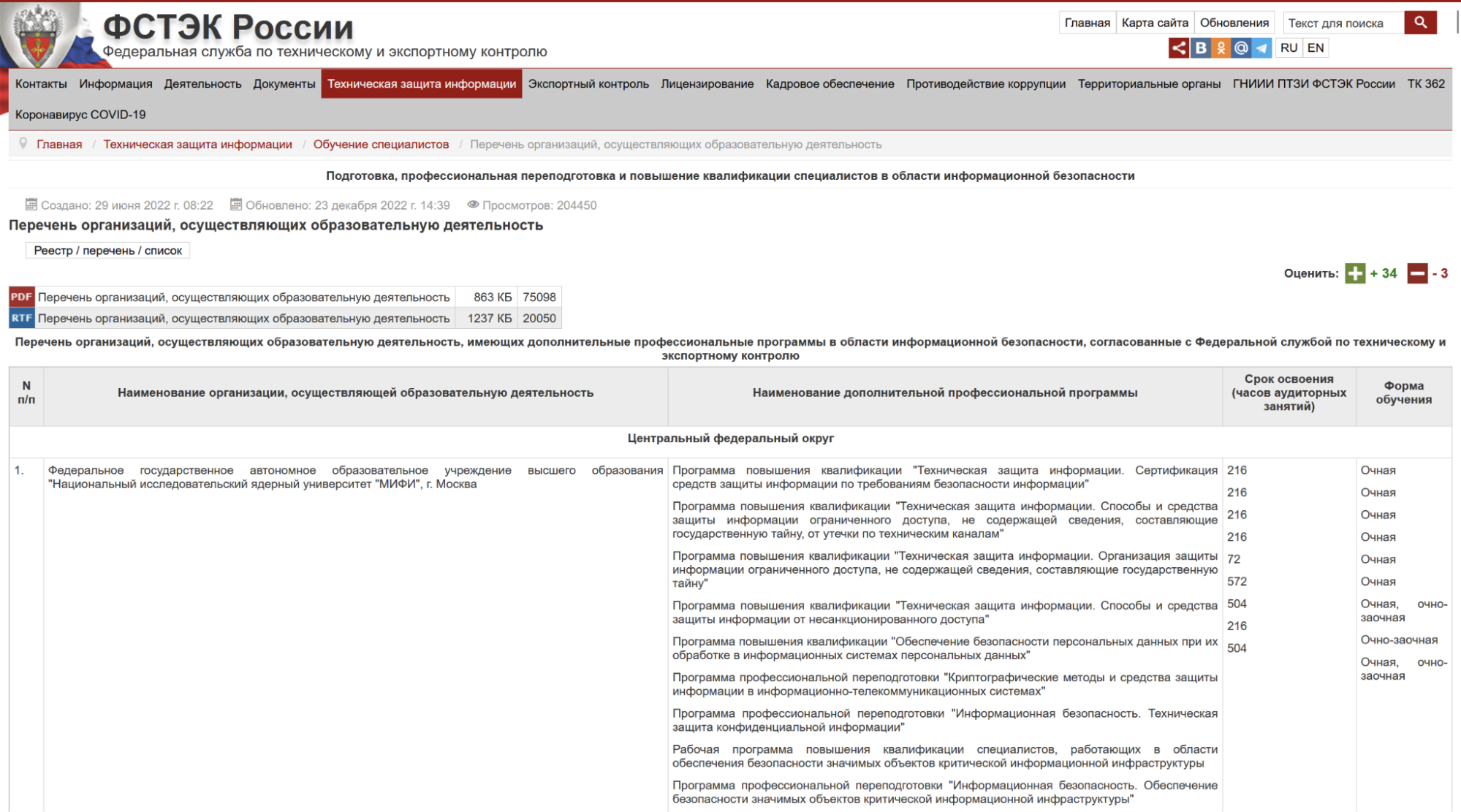

Отсюда во-вторых: подготовиться самим и подготовить место. После объявления о начале подготовки к проверке я пошел на курсы повышения квалификации в области персональных данных. Они дают +100 к спокойствию, если вы будете заниматься всем этим сами. На сайте той же ФСТЭК есть список лицензированных учебных заведений, среди которых можно выбрать подходящее.

Обучение в среднем длится недели 2 по вечерам. Но лучше, конечно, иметь профильное образование. При выборе учебных программ можно ориентироваться, например на недавно утвержденный профстандарт «Специалист по информационной безопасности в кредитно-финансовой сфере», вступающий в силу с сентября.

Непосредственно перед самой проверкой я подготовил место для встречи проверяющих. Лучше, чтобы это был отдельный кабинет с коньяком и конфетами. Главное, чтобы там лежал комплект необходимых документов. В нашем случае он был подготовлен на базе независимого аудита. Я проводил его силами сторонней частной компании, поскольку считаю, что именно такая проверка будет более объективной.

Как обычно происходят проверки у ФСТЭК

Как верно отметили коллеги в прошлой статье, есть два варианта: когда проверяющий — молодой специалист, и когда уже опытный. Молодой может досконально проверять все подряд, а вот опытный, загруженный работой инспектор выберет самые показательные (а иногда и каверзные) моменты, но вряд ли будет закапываться в детали.

В нашем случае проверкой занимался инспектор из второй категории. Мы поняли это, когда показывали эталонное рабочее место сотрудника, где были установлены все нужные защитные системы. Далеко не все рабочие места были в таком образцовом состоянии, но, смотреть дальше он не стал.

Как правило, регуляторы общаются друг с другом и хорошо понимают, у какой компании что надо проверять, особенно, если проверки идут одна за другой. И, как правило, повод поставить вас в план проверок известен, часто он общий у многих проверяемых. Планы регуляторов — это официальные открытые региональные документы. Можно посмотреть их, а затем попробовать связаться с компаниями (их безопасниками, юристами, кадровиками), прошедшими проверку, и поинтересоваться, на что инспекторы обращают повышенное внимание в этом году.

Обычно ФСТЭК обращает больше внимания на реализацию информационных систем персональных данных: какие ИСПДн используются в организации, как они защищены и документированы. В том числе:

- Какой уровень защищенности определен для ИСПДн?

- Какое моделирование угроз проведено?

- Какие реализованы меры по предотвращению угроз?

- Проводилась ли оценка эффективности этих мер?

- Какие СЗИ установлены? Порядок их эксплуатации и учета.

Цели проверки: в теории — дать понимание, что вас в принципе могут проверить; если это простой запрос комплекта документов, как делает Роскомнадзор, то им нужно понимать, стоит ли вас включить в план проверки; на практике же — они хотят проверить соблюдение требований по защите информации.

Лайфхаки для подготовки

- Мой главный секрет — это коммуникация. Проверяющие — тоже люди, и надо просто найти с ними общий язык. Я рекомендую не стесняться, а общаться с позиции эксперта, разговаривать с проверяющими, так сказать, в их информационном поле.

- Самое сложное, с чем мы столкнулись в процессе подготовки — модель угроз и частное техническое задание (ЧТЗ). Составление таких документов обязательно, если имеется ГИС. Они требуют согласования со ФСТЭК и это означает, что будут долгие переписки с кучей замечаний. К этому надо быть готовыми.

- Есть и такие аспекты подготовки, которыми можно пренебречь на практике. Тут главное — правильно расставить приоритеты. Например, если мало времени, то допустимо оставить без внимание то, что легко исправить в процессе проверки. Как правило, инспекторы дают такую возможность. Похоже даже они не хотят писать громоздкие отчеты с описанием мелких, незначительных нарушений.

- В случае массовых, плановых проверок у вас будет достаточно много времени на их устранение, по крайней мере, если вы заранее понимаете, где ваши слабые места. Так, я получил акт с нарушениями спустя 3 месяца. Немного проактивности и к этому моменту у вас уже будет все хорошо.

- Подтвердить устранение нарушений легко: вы просто составляете соответствующее письмо и отправляете его от организации во ФСТЭК. В нашем случае этого хватило, но проверяющие не всегда верят на слово, так что рекомендую не лукавить. Лучше действительно все исправить.

- Стоит регулярно проводить постоянно инструктаж с коллегами, непосредственно ведущими обработку ПДн.

- Законодательство о проверках меняется очень часто, буквально ежеквартально. Поэтому есть смысл его мониторить. Советую безопаснику тратить примерно 300 часов в год на изучение законодательства и закладывать это время в годовой план. Обязательно посещать сайты регуляторов, читать профильные материалы, пользоваться консультациями той же ФСТЭК, они их охотно дают.

- Аккуратность и собранность я тоже отнесу к лайфхакам. Когда вы знаете, где лежат нужные бумаги и достаете их сразу, как только их попросят, а не ищете три часа, к вам сразу как то лучше относятся. Пусть будет видно, что вы реально готовились: все аккуратно прошито, пронумеровано и разложено по полочкам.

- Главный же лайфхак в общении с проверяющими: доброжелательность и чай. И постараться не волноваться. Но вообще, обязательно нужно ответственно подойти к проверке, не допускать работы «спустя рукава».

Как проходила проверка у нас и какие проблемы нашла ФСТЭК

Проверка состояла из следующих этапов:

- представление;

- проверка должностных регламентов (чтобы им понимать, с кем общаться);

- техническая проверка по ГТ;

- бумажная безопасность по ПДн.

От ФСТЭК приехало четыре человека. Сотрудники вели себя крайне культурно, общались легко и первым же делом направились к руководителю и попросили принести документы.

Далее они пошли в отдел кадров, чтобы проверить должностные регламенты специалиста, ответственного за организацию обработки персональных данных и безопасника. Последнего могут еще проверить на соответствие стандартам. У безопасника сегодня должно быть профильное образование или профпереподготовка не менее 512 часов (так что, повторю: идите учиться), при этом не должно быть лишних обязанностей, например, системного администратора, как часто бывает. Оно и логично: безопасник проверяет сисадмина.

Начиная примерно с 2020 года ситуация такая: если безопасник, ответственный за проверку, не соответствует должностным регламентам, проверяющие с ним не будут общаться. Разговор продолжится с руководителем, а он может не все знать. В результате проблемы возникают на пустом месте.

Напомню, у меня проверяли два направления: ГТ и ПДн. Так как ГТ проверяло еще и ФСБ, ее ФСТЭК проверила первым делом. Их интересовали технические вопросы и сетевой экран. Это был первый этап, после которого они ушли.

Вернулись они через день, чтобы проверить линию ПДн. Чаще всего, проверяющие загружены и могут отобрать для проверки только какую-то часть направления. В моем случае это была бумажная безопасность. Я предоставил только комплект документов, которые приготовил заранее.

Проверка длилась примерно 3 часа. Резюмируя, можно сказать, что в первую очередь это была проверка правильного распределения и назначений ответственных. Что касается документов, то проверяли наличие «самых толстых» папок, типа модели угроз.

Проблемы, которые у нас нашли

В основном проблемы были с организационно-распорядительными документами (ОРД). Они не были актуализированы по причине человеческого фактора. Честно говоря, я забыл их актуализировать. Также не на всех рабочих местах, где происходила обработка персональных данных были установлены сертифицированные ФСТЭК средства защиты от несанкционированного доступа (НСД).

ФСТЭК сообщает о проблемах не сразу. При мне представители службы ничего не говорили, а предложили исправления позже, в письменном виде и через куратора. Это был отчет в виде перечислений нарушений с вежливой просьбой их исправить. Я был согласен с найденными проблемами, так как они действительно были и ничего не обжаловал. А вообще-то можно и обжаловать — такая процедура предусмотрена законом.

Обжалование может быть основано как на несогласии с указанными нарушениями, так и на неправомерных действиях проверяющих (не были предоставлены документы, предписывающие проверку или процесс длился дольше, чем это регламентировано и т. д). Такие формальные нарушения в регламенте, в теории могут спасти от негативных результатов проверки даже в безнадежных случаях, но это средство последней надежды. Чтобы разыграть эту карту, нужно очень хорошо знать, что именно представители ФСТЭК должны и не должны делать.

Вы спросите, можно ли пройти такую проверку вообще без замечаний со стороны государственных органов? Я думаю нет. Во-первых, идеально тут все равно не подготовиться, и это в некотором роде снижает градус тревожности, однако не отменяет серьезного отношения к подготовке. А во-вторых, система так устроена, что проверяющим нужно что-то найти. Да-да. Как однажды мне сказал один профессор: «Законодательство написано так, чтобы было место для маневра — как со стороны проверяющих, так и со стороны проверяемого. Каждый понимает это по-своему, а с проверяющими лучше сильно не спорить».

Какие ошибки мы допустили и что сделали бы иначе

Особенных ошибок у нас не было. Единственное — это некоторые неактуализированные ОРД и небольшая хитрость с тем эталонным удаленным рабочим местом, которое мы выдали за типовое.

Что я сделал бы иначе, проходи я такую проверку снова? Воспользовался бы аутсорсингом — это экономит время. На подготовку уходит очень много времени, а если не готовиться, то можно ее не пройти и потратить еще больше на исправление найденных проблем. Оптимизировать подготовку к проверкам можно, обратившись к профессиональной компании либо к опытным коллегам из своей или из другой организации.

И в качестве заключения дам совет о том, что нужно делать компании, чтобы проверка прошла безболезненно. Я считаю, что важно вкладывать деньги в защиту информации и относится к данному направлению серьезно. Если же таким подходом пренебречь, последствия могут быть плачевные: от удара по репутации при утечках информации до постоянно растущих штрафов, в том числе и персональных. Также безопаснику сегодня важно быть профпригодным. Если руководитель может отнестись к этому вопросу лояльно, то ФСТЭК — нет. Времена изменились.

ссылка на оригинал статьи https://habr.com/ru/company/bastion/blog/716846/

Добавить комментарий